Pourquoi faire un audit informatique ?

Le système d’information d’une entreprise est soumis à l’usure du matériel, à l’évolution des logiciels et aux risques de mauvaises manipulations et de piratage. La réalisation d’un audit informatique peut être une bonne solution pour faire le point sur l’état du système et ainsi identifier ses faiblesses et ses points d’amélioration.

L’audit informatique a pour vocation de faire un état des lieux du système d’information de l’entreprise et d’améliorer et de sécuriser ses outils informatiques.

Il existe trois types d’audit informatique chez Promosoft Informatique :

Le premier est un audit informatique général. Il permet d’analyser en profondeur les problèmes rencontrés au quotidien par le client, faire l’inventaire de son parc informatique, de ses contrats, licences informatiques.

Le second audit informatique proposé par Promosoft Informatique est un audit de performances. Comme pour le premier audit, l’objectif est de prendre en compte les problèmes rencontrés par le client pour ensuite analyser plus en détail les différents points pouvant être bloquant au quotidien. Dans cet audit, Promosoft Informatique analyse le scénario de sauvegarde et son fonctionnement, la pertinence des données sauvegardées en fonction du serveur, des solutions pour améliorer la sécurité des sauvegardes.

Le troisième audit est un audit “sauvegarde / P.R.A.” (Plan de reprise d’activité). L’audit a pour but d’analyser la procédure qui vous permet de prévoir et d’anticiper le mécanisme de remise en route de votre système informatique en cas d’incident ou de sinistre.

Comment réaliser un audit de sécurité informatique ?

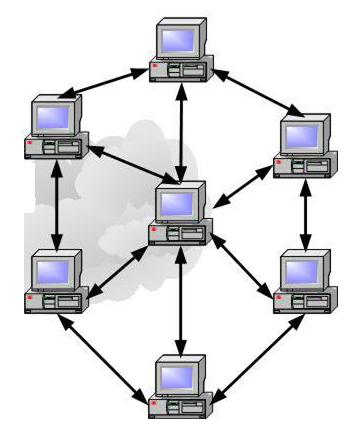

Un audit de sécurité informatique permet d’avoir une vision d’ensemble d’un système informatique afin de mettre en évidence ses faiblesses et les risques de vulnérabilité de la sécurité informatique d’une organisation.

L’audit cherche à identifier à la fois les failles de sécurité logicielles, les erreurs de configuration et le mode d’utilisation de l’outil informatique par les collaborateurs dans l’entreprise.

La première étape d’un audit de sécurité est celle de l’interview des personnes ayant accès aux systèmes d’information. C’est une étape cruciale dans un audit de sécurité informatique car l’humain est souvent la principale faille dans l’entreprise et elle permet parfois de révéler des besoins d’accompagnement et de montée en compétences des équipes.

La seconde étape d’un audit de sécurité est celle de l’analyse technique. Elle consiste à évaluer le niveau de cybersécurité d’une organisation en analysant les choix d’architecture, les technologies utilisées, les protections mises en place, les détails de configuration.

Enfin, le test d’intrusion est l’étape phare d’un audit de sécurité informatique. Cette approche consiste à lancer des attaques sur une cible informatique. L’auditeur se comporte alors comme un utilisateur malveillant afin de tenter d’exploiter des vulnérabilités : failles de sécurité, défauts de configuration ou éventuelle présence de logiciels malveillants.

Le test d’intrusion présente l’avantage d’identifier des risques réels pour l’entreprise.

Résultats de l’audit et accompagnement à la mise en œuvre des recommandations

À l’issue de cette mission d’audit, un recueil de préconisations va être formulé en vue d’améliorer le système d’information.

Ce document va pointer les failles de sécurité constatées selon plusieurs indicateurs.

- Les failles critiques présentent un risque important sur la société et doivent être corrigées immédiatement.

- Les failles de vulnérabilité moyenne doivent subir des actions correctives à court terme.

- Les failles de vulnérabilité basse sont des failles sans gravité pour le système d’information.

La finalité de l’audit informatique est la remise d’un document de synthèse compréhensible par la partie Technique (DSI, administrateurs réseau) mais aussi par la Direction dans lequel sont recueillis les préconisations d’amélioration à travers une feuille de route : Mise à jour des serveurs, ajout de règles de filtrage, nouveau mode d’authentification, amélioration du chiffrement des données, etc.