Les entreprises sont toujours plus touchées par les cyberattaques, lesquelles ont de graves conséquences sur leurs opérations commerciales et sur la continuité de leur activité.

Force est de constater que les techniques traditionnelles de protection des postes et des réseaux sont adaptées aux menaces et aux comportements malveillants connus, mais elles sont insuffisantes face aux attaques sophistiquées. Des vecteurs de piratage les plus courants aux nouvelles menaces, les cybercriminels sont toujours à la recherche de nouveaux moyens pour contourner les mesures de protection et exploiter de nouvelles failles.

Le constat est donc sans appel, aucune solution de sécurité unique ne suffit !

Pour se protéger contre les logiciels espions et les virus, les applications malicieuses et la perte de données, en passant par les ransomwares, les botnets, les menaces persistantes avancées et les logiciels malveillants de type zero day, et s’assurer d’une sécurité informatique la plus complète, les entreprises doivent désormais s’appuyer sur un ensemble de technologies capables de fonctionner de façon différente mais complémentaire.

Car plus une organisation instaure de niveaux de protection contre une attaque, plus sa défense globale est efficace, même lorsque de nouvelles menaces contournent l'une des protections en place.

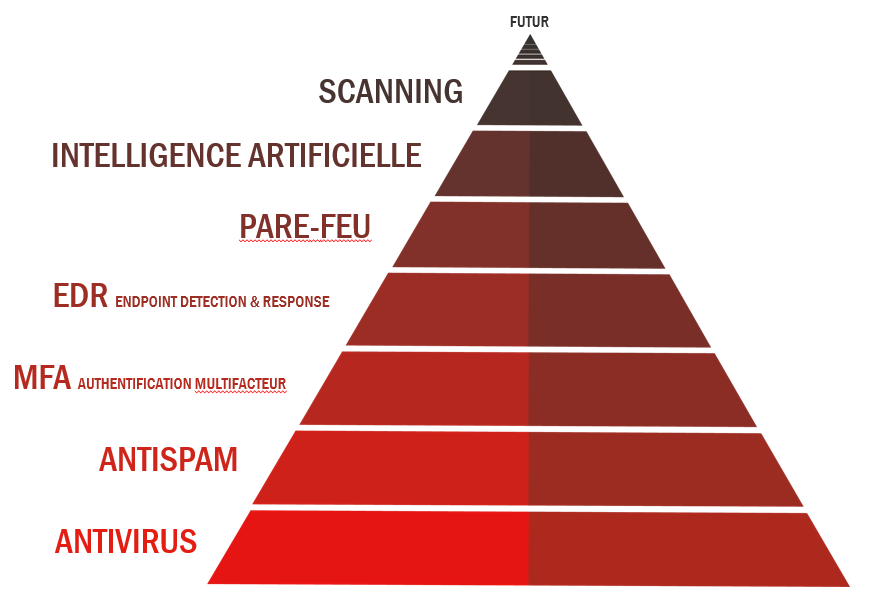

C’est ce qu’on appelle l’approche multicouche de la sécurité dont voici les principales couches de protection :

Il protège les postes de travail contre les menaces de cybersécurité (malwares, ransomwares…) connues et les actes malveillants. Les solutions antivirus doivent déjà connaître la menace avant de pouvoir les bloquer.

Il analyse automatiquement les emails à la recherche de spam, de tentatives de phishing et de pièces jointes malveillantes. Il est capable de crypter les emails sortants contenant des données sensibles et utilise une protection avancée contre les menaces persistantes avancées pour identifier les acteurs malveillants en fonction de leur comportement.

Elle fournit une couche de sécurité supplémentaire permettant de vérifier l’identité d’une personne lors d’un accès à un fichier ou à un logiciel, qu’il se trouve sur un réseau ou dans le Cloud.

Par exemple, la MFA empêche l'accès indésirable aux informations critiques en vérifiant les noms d'utilisateur et les mots de passe avec un code secret supplémentaire, généralement fourni via un appareil mobile ou une notification.

Il surveille l'ensemble des terminaux à la recherche de comportements suspects en temps réel pour détecter les cyberattaques connues ou inconnues, isoler les machines infectées, alerter les administrateurs et supprimer les cybermenaces. L’efficacité d’un antivirus est amoindrie par l’absence d'un monitoring continu capable de détecter les attaques avancées. L’ajout d’un EDR à une solution antivirus permet de combler cette lacune pour une sécurité plus efficace.

Il sépare les réseaux internes d’une organisation des connexions réseaux externes afin de réduire le risque d'attaque externe. Ainsi, il empêche les menaces de sécurité entrantes grâce à la correction automatique, au sandboxing, à l'antivirus, à la prévention des intrusions et au filtrage de contenu. Le pare-feu est utile pour identifier les menaces et dissuader les attaques.

La cyber IA est une solution de cyberdéfense auto-apprenante capable de protéger les données des cybercriminels en détectant, en analysant et en répondant de manière ciblée et autonome aux cybermenaces jusque-là inconnues et imprévisibles, en temps réel, où qu’elles se produisent, grâce à la compréhension approfondie et interconnectée des technologies de l’entreprise : Cloud, applications, emails, réseaux, points de terminaison, OT (technologie d’exploitation).

Un outil de scanning permet la surveillance de l'empreinte numérique d’une entreprise ou d’un dirigeant sur le web et le darkweb. La solution est capable de chercher automatiquement les informations sensibles dans le but d’identifier les cyber-risques : fuite et violation de données de l’entreprise, détection des attaques d’hameçonnage, prévention de la fraude financière, prévention de la compromission de compte, protection de l’image de marque et de la réputation.

Nous l’avons vu, seul un ensemble de solutions de sécurité performantes mises bout à bout pourra couvrir tous les aspects de la prévention, de la détection, de la corrélation des menaces d’aujourd’hui (et de la réponse à y apporter), mais aussi de celles de demain, au fur et à mesure de leur évolution.

Il est peut-être temps d'évaluer les couches de cybersécurité qui correspondent le mieux aux besoins de votre entreprise. Promosoft Informatique est en mesure de vous accompagner dans le choix des solutions de cybersécurité correspondant à votre structure et votre budget.